Evrópskir öryggisrannsakendur hafa uppgötvað nýja veikleika í dulkóðunarsamskiptareglum tölvupósts. Innbrotsárásin sem rannsakendur framkvæmdu gerir kleift að fella inn skaðlegan kóða í tölvupósti sem er stöðvaður og framhjá dulkóðunarsamskiptareglunum. Illgjarn kóðinn gerir tölvuþrjótum kleift að stela öllum upplýsingum úr skilaboðunum sem eru í „Inbox“ möppunni.

Varnarleysið hefur áhrif á tvær af algengustu dulkóðunarsamskiptareglunum fyrir tölvupóst, PGP og S/MIME. Tilhneiging varnarleysisins til að fara beint fer eftir því hversu mikil innleiðing verndar er með hjálp samskiptareglna. Mörg pósthólf eru nú viðkvæm, þar á meðal Apple Mail, Mail appið fyrir iOS og Mozilla Thunderbird. Sérstaklega geta mörg skilaboðaauðkenningarkerfi í raun hindrað árásina.

Lestu líka: Chrome OS keppinautur er nú fáanlegur í Android Studio

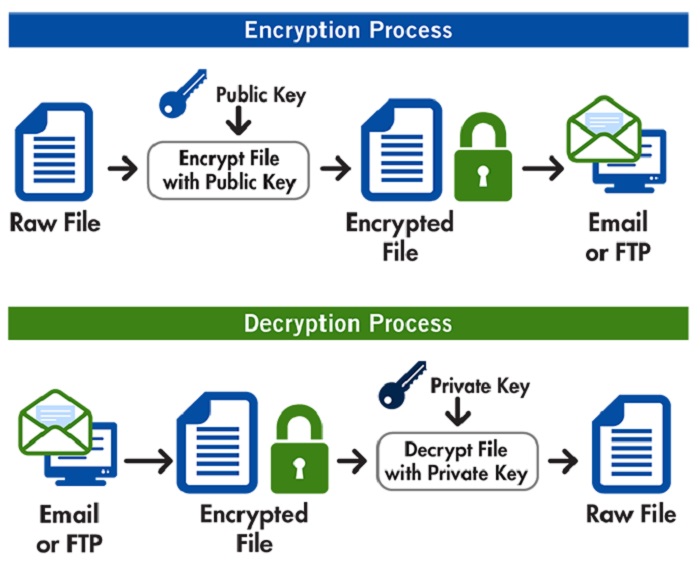

Ef dulkóðaður tölvupóstur er hleraður í flutningi gæti árásarmaður nýtt sér veikleika í tölvupósti og bætt illgjarn HTML kóða við tölvupóstinn. Þegar fórnarlambið opnar tölvupóstinn er hægt að nota illgjarn kóða til að senda textann til baka.

Lestu líka: Sögusagnir um nýtt Huawei Horfa 2 (2018)

Margir fyrirtækjaþjónar nota nú S/MIME dulkóðun, þannig að varnarleysið skapar mikla áhættu fyrir @póstþjónustuveitur.

Í raun er lærdómurinn hins vegar þessi: það er ekkert til sem heitir „fræðilegur varnarleysi“. Það eru veikleikar sem hægt er að nýta og veikleikar sem ekki hafa verið nýttir ennþá. Við þurfum að byggja upp kerfi eins og við viðurkennum þetta. 16/16

- Matthew Green (@matthew_d_green) Kann 14, 2018

Sebastian Schinzel, prófessor við Münster University of Applied Sciences, lýsti vandamálinu á Twitter og varaði við því að „sem stendur er engin leið til að laga þennan varnarleysi“. Prófessorinn mælir með því að þjónustuveitendur slökkvi á dulkóðun gagna með PGP, S/MIME og noti aðra. Electronic Frontier Foundation kallar aðferð prófessorsins „tímabundna, íhaldssama ráðstöfun“ þar til vísindamenn geta fundið leið til að laga varnarleysið.

Heimild: theverge.com